Début 2016, Proofpoint chercheurs a identifié une nouvelle forme d’attaque de phishing d’axée sur les médias sociaux, appelée phishing de pêcheur à la ligne. La technique d’attaque tire son nom de la baudroie, qui utilise un leurre lumineux pour attirer et attaquer des proies plus petites. Lors d’une attaque de phishing de pêcheur à la ligne, un support client faux compte promet d’aider les clients, mais plutôt tente de dérober des informations d’identification. Médias sociaux pêcheur hameçonneurs créer faux client comptes de soutien qui ciblent les clients d’une grande variété d’industries, mais nous avons vu une majorité de pêcheur à la ligne phishing attaques focus client prend en charge comptes pour des marques de services financiers.

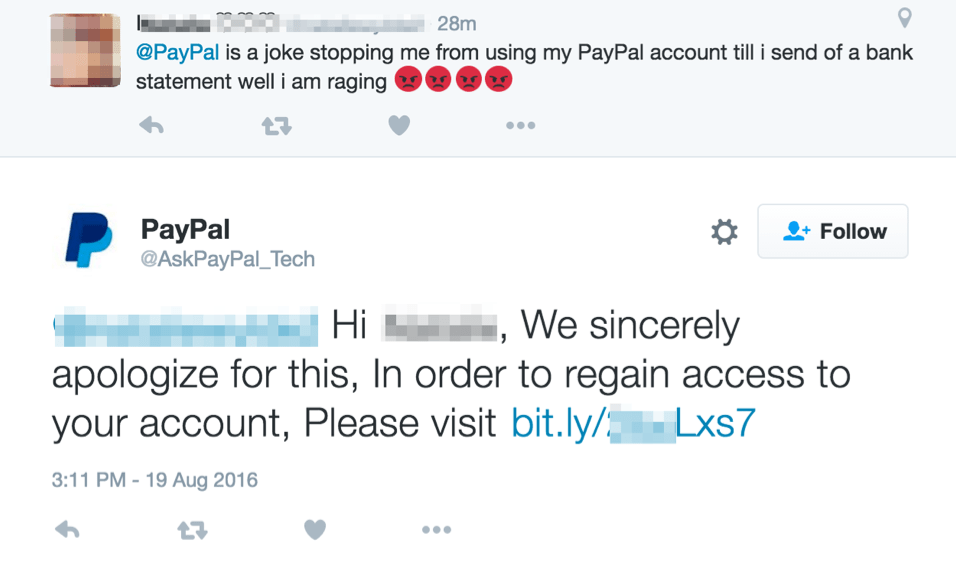

Proofpoint chercheurs a récemment observé une attaque de poisson pêcheur ciblant les utilisateurs de PayPal qui illustre cette technique. Les figures ci-dessous montrent des exemples de pêcheur à la ligne de deux comptes de PayPal Twitter frauduleux, les tentatives de phishing :

Figure 1 : Deux exemples d’un pêcheur à la ligne phishing attaquent des deux comptes de service de clientèle différents médias sociaux frauduleux

Dans chacune de ces tentatives, le client est tendre la main pour le compte de PayPal Twitter officiel de soutien. Puisqu’ils sont mentionnés que le compte PayPal Twitter officiel grâce à leur poignée adéquate, @PayPal, ces tweets apparaîtront sur la page officielle de Twitter de PayPal. A partir de là, les comptes Twitter de PayPal frauduleux peuvent surveiller des opportunités pour cibler les clients qui attendent une réponse.

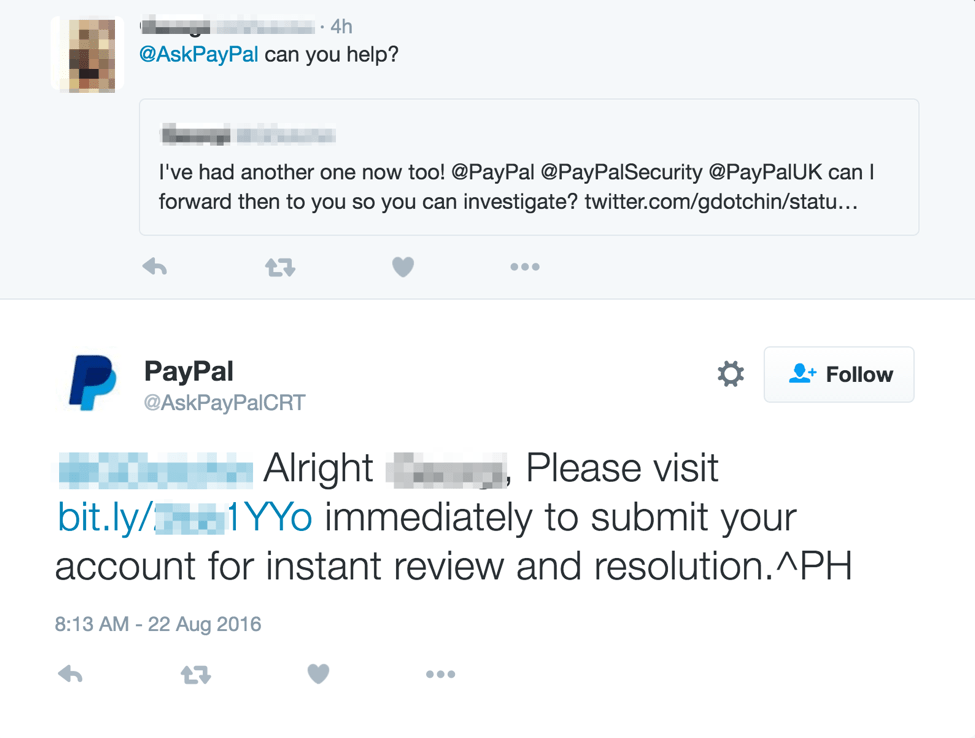

Les comptes Twitter de PayPal frauduleux eux-mêmes essaient de regarder légitime. Ils utilisent le logo PayPal comme leur image de compte et leur poignée imite un compte de soutien légitime en ajoutant le mot « Demande » au début de la poignée. Si nous visitons chacun des comptes frauduleux, on nous présente également une page qui ressemble à légitime compte de Twitter de PayPal, grâce à la marque volés :

Figure 2 : Exemples de cette page principale pour les comptes de deux médias sociaux frauduleux qui ont tendu la main aux vrais clients

On voit aussi que chacun de ces comptes frauduleux ont déjà effectué des attaques à d’autres clients.

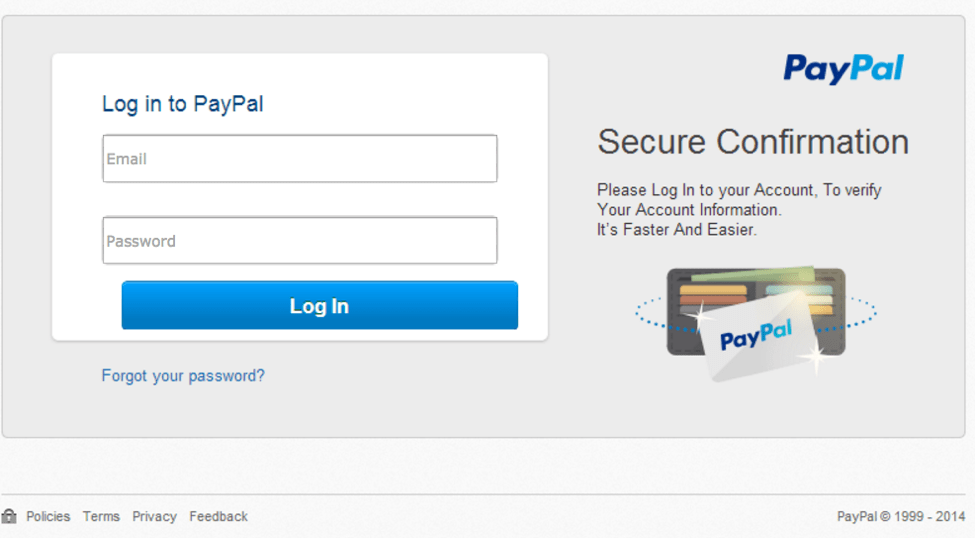

Si nous visitons les liens dans chacune des attaques de phishing du pêcheur à la ligne, on nous présente avec un écran de connexion hautement crédibles. La figure ci-dessous montre le faux site avec branding volés qui apparaît quand on clique sur le lien donné sur le compte de AskPayPal_Tech :

Figure 3 : Faux site avec branding volés, qui est dirigé contre les attaques de phishing de pêcheur sur le compte de AskPayPal_Tech

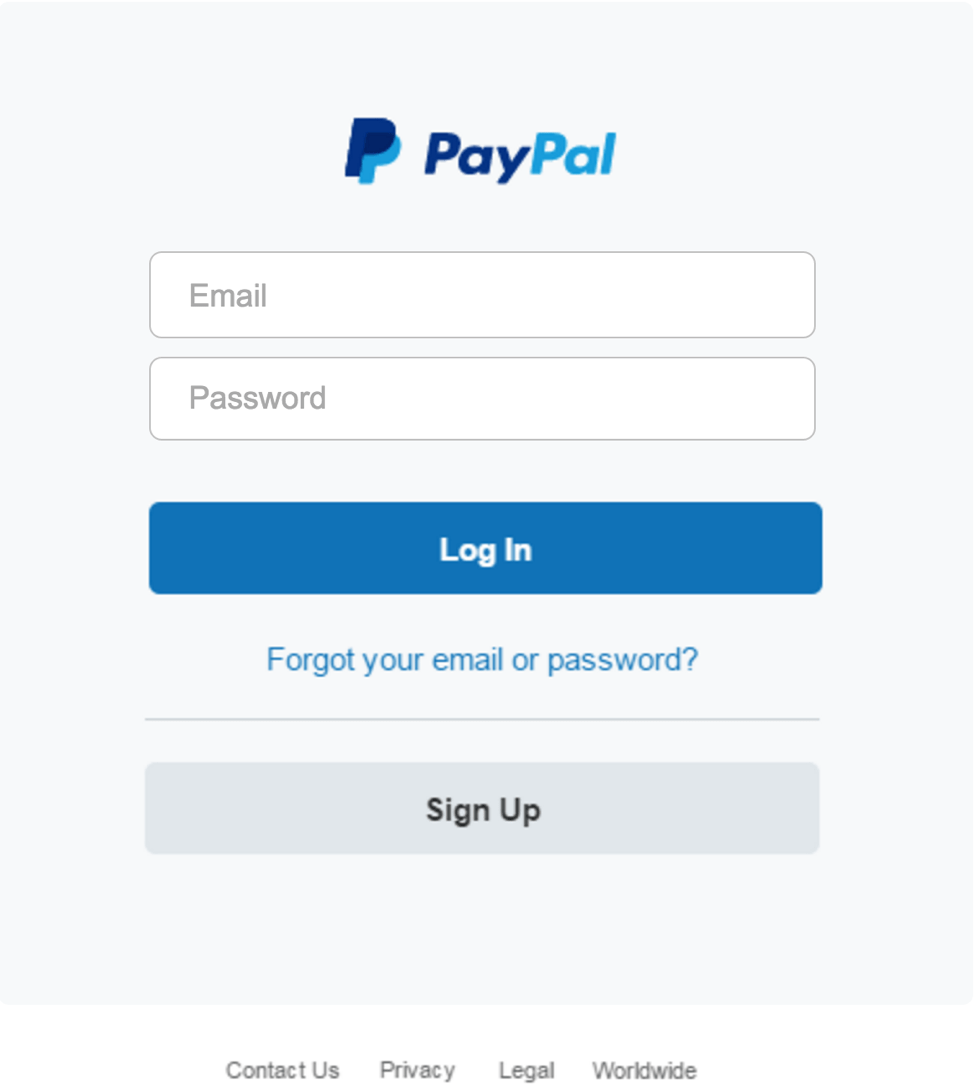

Et voici la page présentée sur le compte de AskPayPalCRT :

Figure 4 : Page de l’hameçonnage d’informations d’identification avec branding volés, qui est dirigé contre les attaques de phishing de pêcheur sur le compte de AskPayPalCRT

Dans les deux cas, le handle de Twitter frauduleux mais réaliste, landing page, écran de connexion créer un leurre convaincant qui peut inciter les utilisateurs à entrer leurs informations d’identification de PayPal dans la page frauduleuse, escrocs du offrant un accès direct à leurs comptes et tous les fonds en eux.

PayPal est conscient du problème et travaille en collaboration avec Twitter pour le résoudre.

Conclusion

Ce type d’escroquerie récente illustre les nombreuses attaques de phishing-pêcheur à la ligne que nous avons pu voir. Des recherches récentes de l’Anti-Phishing Working Group (APWG) rapporte que plus 75 % des attaques s’adressent aux services financiers et les organisations de commerce électronique, et recherche de Proofpoint propre sur pêcheur-phishing confirme cela. Exercices de médias sociaux vigilant de surveillance et de compte de découverte sont des mesures efficaces pour détecter et prévenir les attaques de phishing pour le pêcheur à la ligne médias sociaux. Proofpoint recherches montrent que la plupart des attaques de phishing profitent de non - heures d’ouverture, et donc les organisations devraient examiner augmenter le processus de découverte manuelle avec découverte de compte automatique.